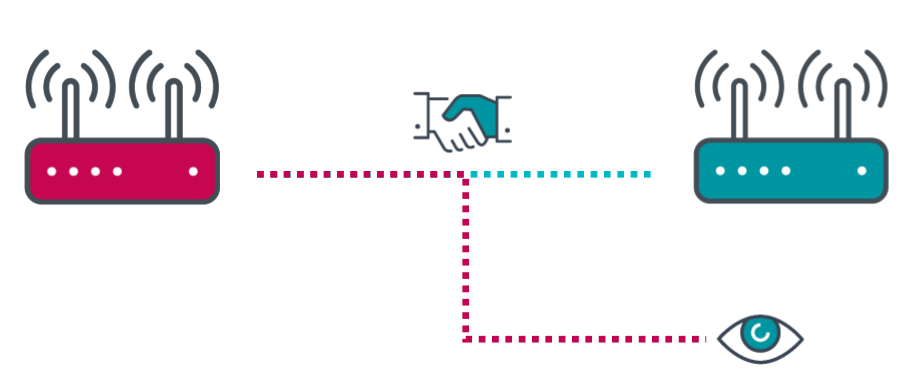

Atacurile cu cheie de reinstalare sau KRACK sunt atacuri cibernetice care exploatează o vulnerabilitate în modul în care rețelele WiFi criptează și transmit date, cu scopul de a fura ceea ce este transmis prin rețea. Astfel de atacuri pot duce la furturi de informații sensibile sau pot fi utilizate ca atacuri de tip man-in-the-middle (omul din mijloc), servind victimei un sait web fals sau injectând cod rău intenționat pe un sait legitim. Recent, cercetătorii de la ESET au dezvăluit că unele dispozitive Echo și Kindle de la Amazon sunt vulnerabile la acest tip de atacuri. Iată ce înseamnă acest lucru, de ce sunt atacate dispozitivele IoT și cum previi atacurile în compania sau în casa ta:

Amazon Echo și a opta generație de Amazon Kindle sunt vulnerabile la atacurile KRACK

Conform unei cercetări efectuate de echipa ESET Smart Home Research, prima generație de dispozitive Amazon Echo (lansată în 2015) și a opta generație de Kindle (lansată în 2016) sunt vulnerabile la atacurile KRACK, care au devenit faimoase în 2017. Este o vulnerabilitate semnificativă, care a afectat toate rețelele wireless și le-a permis atacatorilor să decripteze toate datele transmise de victime și să le folosească așa cum doresc.

Din cauza acestei vulnerabilități, dispozitivele Amazon Echo și Kindle neactualizate ar putea avea comunicarea decriptată, ar putea fi injectate și falsificate date, iar informațiile sensibile ar putea fi expuse atacatorului.

ESET a comunicat această problemă către Amazon în octombrie 2018 și, în ianuarie 2019, Amazon a confirmat că a putut reproduce problema și a început munca la un patch. În săptămânile care au urmat, Amazon a lansat firmware nou pentru dispozitivele vulnerabile, pentru a rezolva problema semnalată. Astfel, dacă ai un dispozitiv Echo, actualizează-ți firmware-ul folosind instrucțiunile de aici: Check & Update Your Alexa Device Software. Dacă ai un Kindle din a opta generație, mergi la pagina de actualizări Kindle E-Reader Software Updates.

De ce hackerii atacă dispozitive IoT precum Amazon Echo

Amazon Echo este un dispozitiv de tipul IoT (Internet of Things) care este folosit în multe case și companii. Utilizatorii îl folosesc pentru diverse sarcini, cum ar fi controlarea altor dispozitive IoT din casa lor, cum ar fi routerele wireless, becurile inteligente, prizele inteligente, senzorii, termostatul etc. Echo este folosit pentru a interacționa cu Amazon Alexa, care are peste 100000 de abilități, numărul lor crescând constant. Cu ajutorul său, poți face lucruri precum să comanzi pizza, să redai în stream TV-ul pe un dispozitiv compatibil, să-ți administrezi lista de sarcini, să urmărești știrile ori să-ți controlezi termostatul. Amazon Echo și toate celelalte dispozitive IoT au următoarele caracteristici care le fac interesante pentru atacatori:

- Sunt mereu pornite - nimeni nu își scoate din priză dispozitivul Amazon Echo ori priza inteligentă. Aceste dispozitive sunt mereu pornite și așteaptă comenzile utilizatorului. La fel și celelalte tipuri de dispozitive IoT din casa sau biroul tău.

- Sunt mereu conectate - dispozitivele IoT sunt mereu conectate la Wi-Fi și de cele mai multe ori, și la internet.

- Au vulnerabilități ușor de exploatat - acest lucru este adevărat mai ales pentru dispozitivele foarte ieftine, ale căror producători nu investesc prea mult în securitate. Unele dispozitive IoT abia dacă primesc actualizări de firmware ori patch-uri de securitate.

- Malware-ul este dificil de detectat, analizat și eliminat - atunci când un dispozitiv IoT este compromis de un atacator, s-ar putea să nu observi decât dacă ai uneltele necesare să analizezi traficul de rețea generat de acel dispozitiv. În plus, atunci când o infecție este detectată, dezinfectarea este dificilă, mai ales dacă nu ai cunoștințele și uneltele tehnice necesare.

- Există mult cod sursă pentru malware - este ușor să găsești atât codul sursă, cât și uneltele necesare pentru a profita de vulnerabilitățile cunoscute pentru dispozitivele IoT. Acestea sunt eficiente și pentru că multe dispozitive IoT nu sunt actualizate regulat.

Toate aceste motive transformă dispozitivele IoT în ținte atrăgătoare pentru atacatori și hackeri.

Cum previi atacurile și îți protejezi dispozitivele IoT

Nu există nicio "soluție magică" pentru a îți proteja dispozitivele IoT de toate amenințările. Cu toate acestea, există lucruri pe care le poți face pentru a crește securitatea și pentru a reduce șansa de succes a unui atac:

- Dacă te poți bucura de avantajele utilizării unui dispozitiv IoT fără a-l conecta direct la internet, ci numai la rețeaua ta, taie-i accesul la internet. Acest lucru reduce semnificativ șansele ca dispozitivul tău IoT să devină victima unui atac.

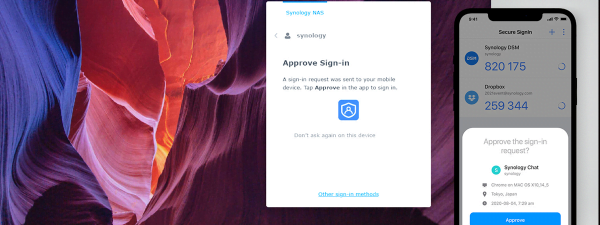

- Utilizează parole puternice, unice pentru toate dispozitivele IoT, precum și autentificarea în doi pași atunci când este posibil.

- Actualizează în mod regulat firmware-ul dispozitivelor IoT pe care le folosești. Multe dintre ele nu oferă alerte proactive atunci când sunt disponibile actualizări de firmware, așa că trebuie să-ți creezi obiceiul de a verifica manual asta, din când în când.

- Activează criptarea comunicării prin rețea. Setează-ți dispozitivele IoT să folosească HTTPS - versiunea sigură a HTTP - astfel încât traficul lor prin rețea să fie criptat. Drept urmare, chiar dacă pachetele de date sunt interceptate, acestea nu vor putea fi înțelese cu ușurință.

- Dezactivează serviciile nefolosite. Amazon Echo și Alexa sunt exemple perfecte de dispozitive IoT cu multe funcții și servicii. Deși acestea le transformă în dispozitive utile, efectul secundar este că le crește și "suprafața de atac" la care sunt expuse. Dacă nu folosești anumite funcții ale unui dispozitiv IoT, este mai bine să le dezactivezi, astfel încât acestea să nu poată fi folosite de un atacator.

- Folosește un router cu securitate inclusă - unele modele de routere wireless includ atât un antivirus, cât și un sistem pentru prevenția intruziunilor, care face dificilă viața unui atacator și încercarea acestuia de a compromite rețeaua și dispozitivele IoT conectate la rețea. De asemenea, dacă un atacator reușește să compromită un dispozitiv IoT, routerul wireless îți poate semnala această problemă, ca să poți acționa.

- Folosește o soluție avansată de securitate, care scanează dispozitivele din rețea și le evaluează securitatea. De exemplu, ESET Smart Security Premium are o funcție numită Connected Home Monitor, care evaluează securitatea rețelei tale, identifică dispozitivele compromise și-ți oferă sfaturi despre cum le poți proteja mai bine.

Cum îți protejezi dispozitivele IoT din casă ori de la birou?

Problemele semnalate de ESET despre Amazon Echo și Kindle îți arată cât de vulnerabile sunt dispozitivele IoT. Da, acestea sunt utile și ne fac viața mai comodă ori mai ușoară, dar sunt și un vector de atac, foarte tentant pentru hackeri și creatorii de malware. Înainte de a închide acest articol, spune-ne ce părere ai despre vulnerabilitățile descoperite de ESET și cum îți protejezi dispozitivele din rețea. Comentează mai jos și hai să discutăm.

18.10.2019

18.10.2019